- 积分

- 305

贡献1464

飞刀575 FD

注册时间2015-12-21

在线时间51 小时

扫一扫,手机访问本帖

|

硬件平台:飞凌嵌入式 OKT507-C开发板, Z( R R. g! t' Z2 e7 B. Y

操作系统:Android10.0

" q9 k" `5 Q* ~! ]- |

+ j, z5 C$ C" \* a# K+ U 飞凌嵌入式 T507 开发板 Android系统版本为Android10.0,默认开启了SELinux。基于MAC访问控制模型的SElinux,可以更好地保护我们的Android系统, 比如限制系统服务的访问权限、控制应用对数据和系统日志的访问等措施,这样就降低了恶意软件的影响,并且可以防止因代码存在的缺陷而产生的对系统安全的影响。* W9 ?8 s( X8 t/ H9 d/ U

从系统安全方面考虑,SELinux是保护神,但是从软件开发方面,SELinux就是一道牵绊,这是一把双刃剑。

$ E/ d( z+ b) B6 d$ L, ^2 o  ( R7 A% l8 z4 ]8 I, k. N/ t% f) x, V ( R7 A% l8 z4 ]8 I, k. N/ t% f) x, V

比如我们开发应用或者增加系统服务的某些权限的时候,我们必须遵循SELinux的规则,给我们的应用设置对应的安全策略,否则我们的应用就不具备访问数据或者设备的权限。下面我们MAC访问控制模型开始,简单的梳理一下飞凌嵌入式 T507 开发板 Android的安全策略,以及自定义飞凌嵌入式 T507 开发板 Android安全策略的方法。

* k; n- E/ N# e* ~% R/ C3 O 访问控制模型DAC,MAC 访问控制是指控制对计算机或者网络中某个资源的访问。没有它,所有人都可以访问任何资源。有了访问控制,用户在获取实际访问资源或进行操作之前,必须通过识别、验证、授权。2 ]1 h2 `) D6 B+ Q3 v/ k1 h

自主访问控制(DAC: Discretionary Access Control)系统识别用户,根据被操作对象的权限的设置,来决定该用户对其拥有的操作权限,read、write、exec。拥有这个对象权限的用户,又可以将该权限分配给其他用户,此谓之“Discretionary”。缺陷就是对权限控制比较分散,不便于管理,比如无法简单地将一组文件设置统一的权限开放给指定的一群用户。

1 ~+ A5 f6 r% Q 强制访问控制(MAC: Mandatory Access Control)MAC是为了弥补DAC权限控制过于分散的问题而诞生的。在MAC这种模型里,管理员管理访问控制。管理员制定策略,用户不能改变它。策略定义了哪个主体能访问哪个对象。这种访问控制模型可以增加安全级别,因为它基于策略,任何没有被显式授权的操作都不能执行。MAC被开发和实现在最重视保密的系统中,如军事系统。主体获得清楚的标记,对象得到分类标记,或称安全级别。9 {3 w8 }' X" i+ |! M& v

基于MAC的SElinux 参考链接:https://source.android.google.cn/security/selinux; O: M" g2 h1 w& I8 ~

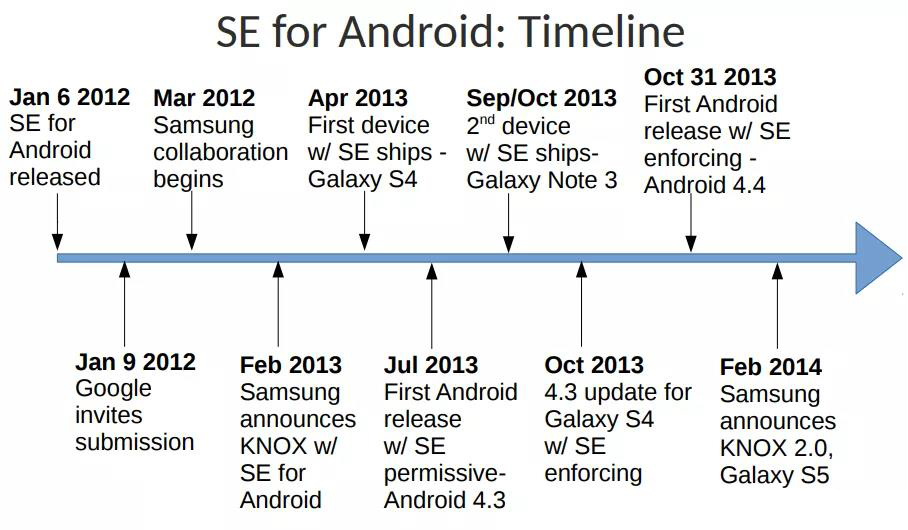

软件通常情况下必须以 Root 用户帐号的身份运行,才能向原始块设备写入数据。在基于 DAC 的传统 Linux 环境中,如果 Root 用户遭到入侵,攻击者便可以利用该用户身份向每个原始块设备写入数据。从 Android 4.3 起,SELinux 开始为传统的自主访问控制 (DAC) 环境提供强制访问控制 (MAC) 保护功能。作为 Android 安全模型的一部分,Android 使用安全增强型 Linux (SELinux) 对所有进程强制执行强制访问控制 (MAC),甚至包括以 Root/超级用户权限运行的进程(Linux 功能)。例如,可以使用 SELinux 为这些设备添加标签,以便被分配了 Root 权限的进程只能向相关政策中指定的设备写入数据。这样一来,该进程便无法重写特定原始块设备之外的数据和系统设置。借助 SELinux,Android 可以更好地保护和限制系统服务、控制对应用数据和系统日志的访问、降低恶意软件的影响,并保护用户免遭移动设备上的代码可能存在的缺陷的影响。3 K7 J& }( O1 I9 D% y

8 Z) k, }' H! \( X$ z9 k- V7 U 8 Z) k, }' H! \( X$ z9 k- V7 U

! f) x8 _6 l% ?7 h% p) `8 Z E& F

飞凌嵌入式 T507 开发板 Android系统版本为Android10,SELinux默认开启,即使获得了该系统的root权限,也只能向相关策略中指定的设备写入数据,从而更好地保护和限制系统服务,保障系统和数据的安全。) G/ ^, N! ~4 Y4 l) M( i

标签、规则和域 SELinux 依靠标签来匹配操作和策略。标签用于决定允许的事项。套接字、文件和进程在 SELinux 中都有标签。SELinux 在做决定时需参照两点:一是为这些对象分配的标签,二是定义这些对象如何交互的策略。

$ @- O) u+ }4 i- X 在 SELinux 中,标签采用以下形式:user:role:type:mls_level,其中 type 是访问决定的主要组成部分,可通过构成标签的其他组成部分进行修改。对象会映射到类,对每个类的不同访问类型由权限表示。

& j' z3 c( X) Y0 @3 m9 s3 `/ A 策略规则采用以下形式:allow domains types:classes permissions;,其中:

1 z2 o% n8 s9 h& G9 y8 w: d" ^! x! v* c0 k

Domain - 一个进程或一组进程的标签。也称为域类型,因为它只是指进程的类型。

& i/ p4 i- ^& u7 ^: t/ S- Z Type - 一个对象(例如,文件、套接字)或一组对象的标签。4 Y7 b: P/ |+ c% G- U

Class - 要访问的对象(例如,文件、套接字)的类型。Permission - 要执行的操作(例如,读取、写入)。

; N, b# ?9 n0 R, P: r- K% E 策略配置源文件 1、external/sepolicy

+ R& X8 O4 Z Y6 O 这是独立于设备的配置,一般不能针对设备进行修改( ~9 `3 |/ x) a p2 y& L. Y6 C

2 |/ [. h3 {$ ^+ L* K

2、device/<vendor>/<product>/sepolicy7 _4 ?7 E: v: S$ `- P% U

这是特定于设备的配置,基于 BOARD_SEPOLICY_* 变量来选择对应平台的策略配置。

% I* E6 _7 B5 y: j/ u

4 i6 i& y0 L) _2 s0 O' ?) v4 L6 g 以飞凌嵌入式 T507 开发板 为例,T507策略文件的路径如下:

2 v8 W. \$ p' |7 Y% G) w OKT507-android-source/android$ ls device/softwinner/common/sepolicy/private vendor

: `' ], R- H( K& g: j/ c0 w Type Enforcement (TE) 配置文件 .te 文件中保存了对应对象的域和类型定义、规则。通常每个域一个 .te 文件,例如installd.te。在 device.te、file.te 中声明了设备和文件类型。在某些文件(例如domain.te、app.te)中则存储着共享规则。

/ ?& v. a3 d4 z; \, b) L

- F. n h. l5 A$ [1 H 以飞凌嵌入式 T507 开发板 为例,T507 system_app的TE文件的路径如下:

* A. y' y' @: c- x device/softwinner/common/sepolicy/vendor/system_app.te5 P* ^) ]" M# c/ K8 y

标签配置文件 1、file_contexts:文件安全上下文7 d3 y X3 v7 E! m% P" L

2、property_contexts:属性安全上下文' U( A8 G/ z: y* M

/ d) n# C5 [& w6 K1 F7 g8 e" Y" b7 S 以飞凌嵌入式 T507 开发板 为例,T507 安全上下文文件路径如下:

! R/ e3 L! L( v; h4 r. } device/softwinner/common/sepolicy/vendor/property_contexts# }9 e8 X! N2 G6 \+ z

device/softwinner/common/sepolicy/vendor/file_contexts

6 l! m( ?3 U7 i% t# Y1 z) Q9 ? SEAndroid app分类 SELinux(或SEAndroid)将app划分为主要三种类型(根据user不同,也有其他的domain类型):

" Z" k- j' `5 w# ~ V 1)untrusted_app 第三方app,没有Android平台签名,没有system权限

{% u' B6 |8 k& x 2)platform_app 有android平台签名,没有system权限& g8 R; ~. d+ f3 O I6 h2 |0 Y6 f

3)system_app 有android平台签名和system权限* c* t2 x6 R* G: ]( J. s- B' g

从上面划分,权限等级,理论上:untrusted_app < platform_app < system_app" D) x& E; y9 g6 u6 u+ Z) U2 o

APP的domain和type 查看seapp_contexts文件,APP的domain和type由user和seinfo两个参数决定: j# `" p+ _$ T/ `! M

system/sepolicy/private/seapp_contexts* |1 E. R. x5 \/ M! K

isSystemServer=true domain=system_server_startup

( B2 C8 s8 v1 I6 J# w user=_app seinfo=platform name=com.android.traceur domain=traceur_app type=app_data_file levelFrom=all g7 s S- q! F6 \

user=system seinfo=platform domain=system_app type=system_app_data_file

! a9 T/ B7 J! j8 }1 j user=bluetooth seinfo=platform domain=bluetooth type=bluetooth_data_file& `, }3 h, o, B& N' s" r' z

user=network_stack seinfo=network_stack domain=network_stack levelFrom=all " U6 ^, j" v# h/ t3 X1 B

type=radio_data_file

/ Q8 r; e- h& M0 u* P2 l user=nfc seinfo=platform domain=nfc type=nfc_data_file4 u) B% }5 G# f% u

user=secure_element seinfo=platform domain=secure_element levelFrom=all

: l& \4 r" }5 G user=radio seinfo=platform domain=radio type=radio_data_file q" j6 I( W, k

user=shared_relro domain=shared_relro

, e$ ~ P& v7 J! c user=shell seinfo=platform domain=shell name=com.android.shell type=shell_data_file' b, ]8 S$ n: t: ]. R+ Z

user=webview_zygote seinfo=webview_zygote domain=webview_zygote G }; @& n% B& ^3 O8 B

user=_isolated domain=isolated_app levelFrom=al& U( U4 |5 |3 b

luser=_app seinfo=app_zygote domain=app_zygote levelFrom=all

7 F5 ?2 q& `. ?0 R user=_app seinfo=media domain=mediaprovider name=android.process.media type=app_data_file

" y; ^* A, {- g; N levelFrom=user

% s4 O- ^( ]# M" V* ^- U7 ?+ ` user=_app seinfo=platform domain=platform_app type=app_data_file levelFrom=user

9 E2 d$ @& i( l) k/ J. D user=_app isEphemeralApp=true domain=ephemeral_app type=app_data_file levelFrom=all: ], r3 o# R" e) n1 Z

user=_app isPrivApp=true domain=priv_app type=privapp_data_file levelFrom=user8 @7 |3 R# E. q2 z" U

user=_app minTargetSdkVersion=29 domain=untrusted_app type=app_data_file levelFrom=all

9 A6 ~8 N' B: N& C4 [( J+ S user=_app minTargetSdkVersion=28 domain=untrusted_app_27 type=app_data_file levelFrom=all) k0 H! z: T! p7 B3 R

user=_app minTargetSdkVersion=26 domain=untrusted_app_27 type=app_data_file 4 L: ~, k9 t# i# c5 }' d1 H' o

levelFrom=user0 A% X F" K9 [$ B, y# @

user=_app domain=untrusted_app_25 type=app_data_file levelFrom=user) x* i8 Y1 X! r# V% W- Y

user=_app minTargetSdkVersion=28 fromRunAs=true domain=runas_app levelFrom=all% }- O7 e# v" [- ?% I& q4 P- F

user=_app fromRunAs=true domain=runas_app levelFrom=user

, C! M& P5 {0 p+ b- J user 参考链接:https://blog.csdn.net/huilin9960/article/details/81530568

$ }* g' L/ W4 i7 V user可以理解为UID。android的UID和linux的UID根本是两回事,Linux的UID是用于针对多用户操作系统中用于区分用户的,而Android中的UID是用于系统进行权限管理的。参考链接中的文章对于uid的产生讲的很清楚。# z, m, S' a B' n, D; Z0 c+ n

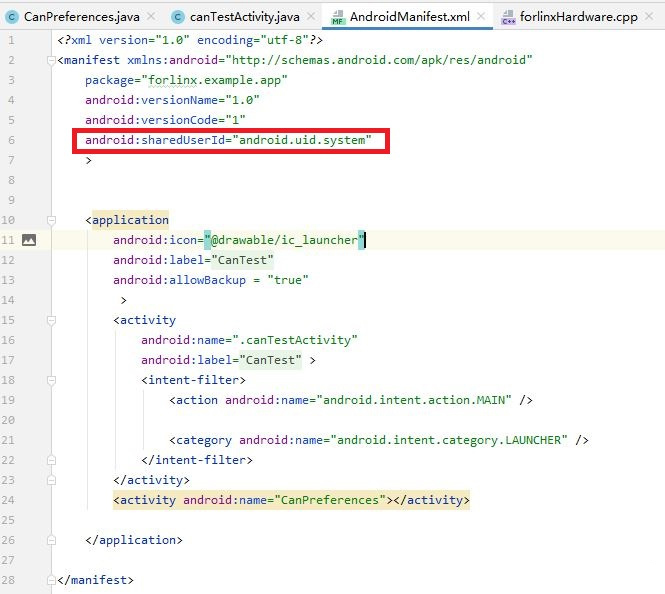

seinfo 不同签名会创建对应的selinux上下文。- l* Y, z- j" k; P* M2 j1 w

Android.mk

+ c. ^. ^" W9 U1 s" C LOCAL_CERTIFICATE := platform X( t; @3 x, X+ ?) H

有platform签名,所以seinfo是platform。: P5 {" C4 H- }* ~# x

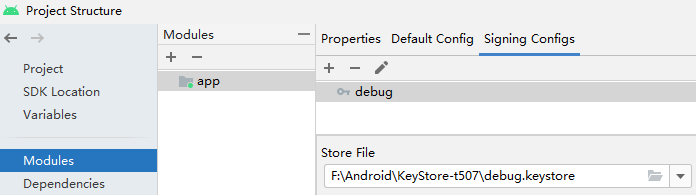

LOCAL_CERTIFICATE作用 参考文档https://blog.csdn.net/hnlgzb/article/details/107823874+ T5 [9 @. n& a. g( D- N, b

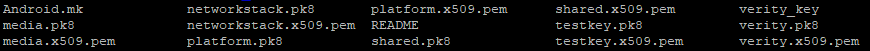

可以查看Android源码build/target/product/security/ 目录下提供的默认签名文件,不同平台可能会有差异:飞凌嵌入式 T507 开发板 提供了media、networkstack、platform、shared、testkey、verity六种不同权限的签名文件。

3 r' ]6 H. f8 n% i( Y- p

: c- O, q0 l$ }& o% J2 P 以飞凌嵌入式 T507 开发板 为例,查看当前运行的应用信息:( u) B% F: y( e9 A0 T

console:/ # ps -Z: w& }' @4 h9 k3 _# z5 _: o, k. t# }

u:r:system_app:s0 system 15712 1861 1050628 110868 SyS_epoll_wait

6 C8 K, [" @, k* K4 P 0 S forlinx.example.app( `5 X1 J7 a# u2 V

u:r:untrusted_app_27:s0:c512,c768 u0_a62 30259 1861 1052120 114132 SyS_epoll_wait & u4 l1 ?2 ^$ G$ S

0 S com.forlinx.changelogo+ F e+ X1 w* }. F) F) f; H

当前运行的两个APP,forlinx.example.app的UID(user)是system,拥有platform签名,它的domain和type就是system_app。$ t" K- z# g4 W0 j3 ]

/ \0 {0 |0 B ~8 k- T! @" ^

G1 n w% h( x6 ^$ n

( W* F; j/ I4 p! w: p7 s! @ com.forlinx.changelogo没有设置UID使用的默认设置,其UID为u0_a62,并且没有设置签名文件,它的domain和type就是untrusted_app。

% m: S: P0 S3 {& | P" n9 z* R T507自定义安全策略 以上面两个运行的app来说,我们为这两个APP添加额外的权限,对应的TE配置文件分别就是system_app.te、untrusted_app.te,对应路径为: ]5 Z. ?) j) j! f+ O& d8 N1 a

device/softwinner/common/sepolicy/vendor/system_app.te/ i$ t- L) Y( k8 g) V' n) W

device/softwinner/common/sepolicy/vendor/untrusted_app.te% R" u- |$ O6 m8 F$ C6 A* ?

6 @1 c! k% D+ O5 |

以forlinx.example.app为例,我们为其添加can设备的执行权限:* g) z) V9 w' S8 h. I# u' ~8 I& n; ^3 }9 H

$ c& T7 Z( E; ~ ` z" D OKT507-android-source/android$ vi device/softwinner/common/sepolicy/vendor/system_app.te: c$ t: r: s6 |( \9 x; _

..." {+ p: D" p7 A% S

allow system_app vendor_shell_exec:file { getattr open read execute execute_no_trans };) B8 ?7 V. ]0 g" C% w; `

allow system_app shell_exec:file { getattr open read execute execute_no_trans };; n, w0 t, W1 E* S; H* O2 X

allow system_app shell:file { getattr open read execute execute_no_trans };

8 ?0 X0 \+ p v @4 ]; r ...9 e! j+ K" y z/ ?, ?! j0 X/ L

以策略规则配置形式(allow domains types:classes permissions)

* h5 u2 n, w8 ^0 ~- c 分析:domains:system_app

& ]; L O# h9 t; E6 | types:vendor_shell_exec. R. n% t/ A1 a# w4 S: e# f# l

classes:file

) N8 X& v* ?3 O" B4 B; }, P `' ] permissions:getattr open read execute execute_no_trans

- J7 z7 D, p& f+ N neverallow failures 有时我们增加的权限,系统默认的配置是不允许的,比如我们上面给forlinx.example.app增加的执行脚本的权限,报错如下:" }* i3 f0 S% ]5 |' N

) B0 q8 _8 H: v9 I5 [3 l

libsepol.report_failure: neverallow on line 9 of system/sepolicy/private/system_app.te 2 @+ b( J) D S8 L _; h

(or line 41463 of policy.conf) violated by allow system_app shell:file { read open };

( X9 c3 r, ], N( q; l libsepol.report_failure: neverallow on line 22 of system/sepolicy/private/shell.te, Y$ o( ~# a+ o; a

(or line 40025 of policy.conf) violated by allow system_app shell:file { read open };

9 Z% {8 q4 y& o4 Y4 V- j z libsepol.check_assertions: 2 neverallow failures occurred

4 e: d3 y2 n& s2 S5 l$ G4 t

+ \7 \' B0 j0 H7 L8 r$ r2 S 系统默认的安全策略的路径为system/sepolicy/,根据报错的提示,我们可以修改默认的配置,修改system/sepolicy/private/system_app.te和system/sepolicy/private/shell.te,从而完成权限的赋予。

7 c! P4 z! U! i7 `5 l; l) ], J: H) P" x0 d2 I& ?# a

以上就是Android 安全策略的脉络,以及飞凌嵌入式 T507 开发板 Android系统下自定义安全策略的方法了。( a+ P' L1 s& d8 O5 o, l- S5 K5 e

3 p$ X8 }6 `% ]" |5 Y |

|

|小黑屋|

飞凌嵌入式

( 冀ICP备12004394号-1 )

|小黑屋|

飞凌嵌入式

( 冀ICP备12004394号-1 )